来源:小编 更新:2025-01-20 15:38:40

用手机看

在数字化时代,比特币作为一种去中心化的数字货币,因其高度的安全性和匿名性而备受关注。随着比特币的普及,也成为了网络犯罪的主要目标之一。今天,我们将通过分析几个典型的黑客盗取比特币案例,来揭示这一新兴犯罪现象的特点和手段。

在2013年,一个名为“丝绸之路”的暗网网站引起了全球的关注。这个网站不仅提供毒品交易、武器贩卖等服务,还允许用户进行比特币交易。丝绸之路的运营者利用加密技术和匿名网络,将大量比特币从用户的钱包中转移到自己的账户中。据报道,丝绸之路每天能处理数百万美元的交易,直到2013年被美国执法部门摧毁。

2014年,全球最大的比特币交易平台Mt.Gox宣布破产,数万名用户的比特币被盗,损失高达85万枚。根据事后调查,黑客是通过利用Mt.Gox的安全漏洞,进行了一系列复杂的交易操作,最终实现了非法获利。这一事件不仅让Mt.Gox面临破产,也让全球比特币用户对网络安全产生了深刻的担忧。

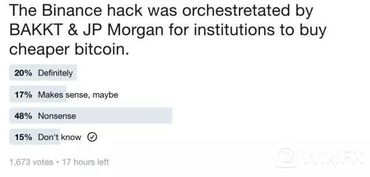

2016年,一家名为“Binance”的加密货币交易所遭遇了大规模的黑客攻击。黑客通过利用交易所的安全漏洞,窃取了约5000万美元的比特币。这次事件再次暴露了加密货币交易所在安全管理上的不足,同时也引发了全球范围内的安全讨论。

近年来,勒索软件成为了一种新的网络犯罪手段。2017年,一种名为“WannaCry”的勒索软件在全球范围内爆发,导致众多国家的医院、学校和企业的计算机系统遭受攻击。黑客通过加密用户的数据,并要求支付赎金以恢复数据。这一事件不仅造成了巨大的经济损失,也让人们对网络安全防护提出了更高的要求。

除了直接盗取比特币外,黑客还通过植入挖矿木马来获取比特币收益。这些木马会感染计算机的CPU或GPU,利用计算资源进行挖矿运算,从而赚取比特币。据估计,全球范围内有数十万计算机被植入挖矿木马,这不仅消耗了大量的计算资源,也给用户带来了不小的经济损失。

黑客盗取比特币的案件频发,不仅给受害者带来了直接的财产损失,也对整个比特币生态造成了严重的冲击。这些案例提醒我们,在享受比特币带来的便利和机遇的同时,也不能忽视其潜在的网络安全风险。未来,随着技术的不断进步和监管的逐步完善,我们期待能够找到更加安全、可靠的方式来管理和使用比特币等数字货币。